Conţinut

- De ce să configurați un sistem de detectare a intruziunilor?

- Instalarea pachetului Snort

- Obținerea unui cod Oinkmaster

- Urmați pașii de mai jos pentru a obține codul dvs. Oinkmaster:

- Introducerea codului Oinkmaster în Snort

- Actualizarea manuală a regulilor

- Adăugarea de interfețe

- Configurarea interfeței

- Selectarea categoriilor de reguli

- Care este scopul categoriilor de reguli?

- Cum pot obține mai multe informații despre categoriile de reguli?

- Categorii populare de reguli Snort

- Setări preprocesor și flux

- Pornirea interfețelor

- Dacă Snort nu pornește

- Se caută alerte

Sam lucrează ca analist de rețea pentru o firmă de tranzacționare algoritmică. A obținut diploma de licență în tehnologia informației de la UMKC.

De ce să configurați un sistem de detectare a intruziunilor?

Hackerii, virușii și alte amenințări vă cercetează în mod constant rețeaua, căutând o modalitate de a intra. Este nevoie de o singură mașină piratată pentru ca o întreagă rețea să fie compromisă. Din aceste motive, vă recomand să configurați un sistem de detectare a intruziunilor, astfel încât să vă puteți păstra sistemele în siguranță și să monitorizați diversele amenințări pe Internet.

Snort este un IDS open source care poate fi instalat cu ușurință pe un firewall pfSense pentru a proteja o rețea acasă sau corporativă de intruși. Snort poate fi, de asemenea, configurat pentru a funcționa ca un sistem de prevenire a intruziunilor (IPS), făcându-l foarte flexibil.

În acest articol, vă voi prezenta procesul de instalare și configurare Snort pe pfSense 2.0, astfel încât să puteți începe analiza traficului în timp real.

Instalarea pachetului Snort

Pentru a începe cu Snort va trebui să instalați pachetul utilizând managerul de pachete pfSense. Managerul de pachete se află în meniul de sistem al interfeței grafice web pfSense.

Localizați Snort din lista de pachete și apoi faceți clic pe simbolul plus din partea dreaptă pentru a începe instalarea.

Este normal ca snortul să dureze câteva minute pentru a instala, are mai multe dependențe pe care pfSense trebuie mai întâi să le descarce și să le instaleze.

După finalizarea instalării, Snort va apărea în meniul de servicii.

Snort poate fi instalat folosind managerul de pachete pfSense.

Obținerea unui cod Oinkmaster

Pentru ca Snort să fie util, trebuie să fie actualizat cu cel mai recent set de reguli. Pachetul Snort poate actualiza automat aceste reguli pentru dvs., dar mai întâi trebuie să obțineți un cod Oinkmaster.

Există două seturi diferite de reguli Snort disponibile:

- Setul de versiuni pentru abonați este cel mai actualizat set de reguli disponibile. Accesul în timp real la aceste reguli necesită un abonament anual plătit.

- Cealaltă versiune a regulilor este versiunea înregistrată a utilizatorului, care este complet gratuită pentru oricine se înregistrează pe site-ul Snort.org.

Principala diferență între cele două seturi de reguli este că regulile din versiunea utilizatorului înregistrat sunt cu 30 de zile în urma regulilor de abonament. Dacă doriți cea mai actualizată protecție, ar trebui să obțineți un abonament.

Urmați pașii de mai jos pentru a obține codul dvs. Oinkmaster:

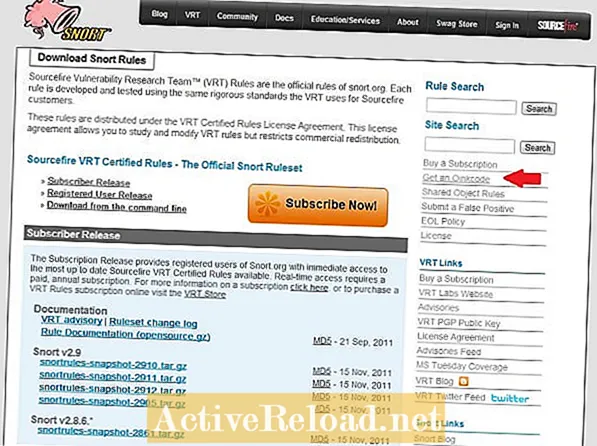

- Accesați pagina web a regulilor Snort pentru a descărca versiunea de care aveți nevoie.

- Faceți clic pe „Înscrieți-vă pentru un cont” și creați un cont Snort.

- După ce v-ați confirmat contul, conectați-vă la Snort.org.

- Faceți clic pe „Contul meu” din bara de link superioară.

- Faceți clic pe fila „Abonamente și cod Oinkcode”.

- Faceți clic pe linkul Oinkcodes și apoi faceți clic pe „Generați cod”.

Codul va rămâne stocat în contul dvs., astfel încât să îl puteți obține ulterior, dacă este necesar. Acest cod va trebui introdus în setările Snort din pfSense.

Este necesar un cod Oinkmaster pentru a descărca regulile de pe Snort.org.

Introducerea codului Oinkmaster în Snort

După obținerea codului Oinkcode, acesta trebuie introdus în setările pachetului Snort. Pagina de setări Snort va apărea în meniul de servicii al interfeței web. Dacă nu este vizibil, asigurați-vă că pachetul este instalat și reinstalați-l dacă este necesar.

Codul Oinkcode trebuie introdus pe pagina de setări globale a setărilor Snort. De asemenea, îmi place să bifez caseta pentru a activa și regulile Amenințări emergente. Regulile ET sunt menținute de o comunitate open-source și pot oferi câteva reguli suplimentare care nu pot fi găsite în setul Snort.

Actualizari automate

În mod implicit, pachetul Snort nu va actualiza regulile automat. Intervalul de actualizare recomandat este o dată la 12 ore, dar puteți schimba acest lucru pentru a se potrivi mediului dvs.

Nu uitați să faceți clic pe butonul „Salvați” după ce ați terminat de efectuat modificările.

Actualizarea manuală a regulilor

Snort nu vine cu nicio regulă, așa că va trebui să le actualizați manual prima dată. Pentru a rula actualizarea manuală, faceți clic pe fila Actualizări, apoi faceți clic pe butonul de reguli de actualizare.

Pachetul va descărca cele mai recente seturi de reguli de pe Snort.org și, de asemenea, Amenințări emergente, dacă aveți opțiunea selectată.

După finalizarea actualizărilor, regulile vor fi extrase și sunt apoi gata de utilizare.

Regulile trebuie descărcate manual prima dată când Snort este configurat.

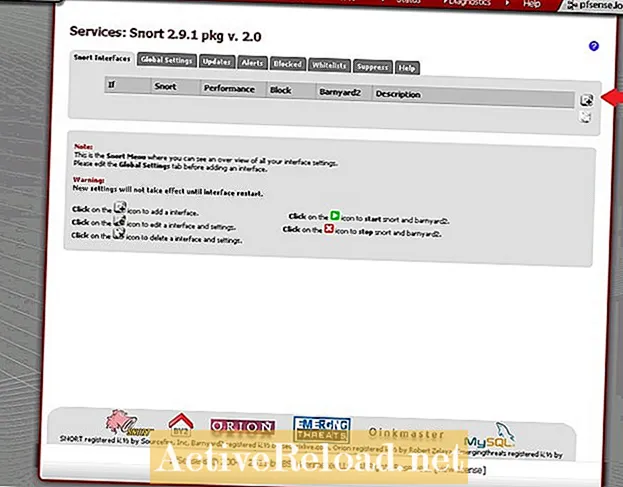

Adăugarea de interfețe

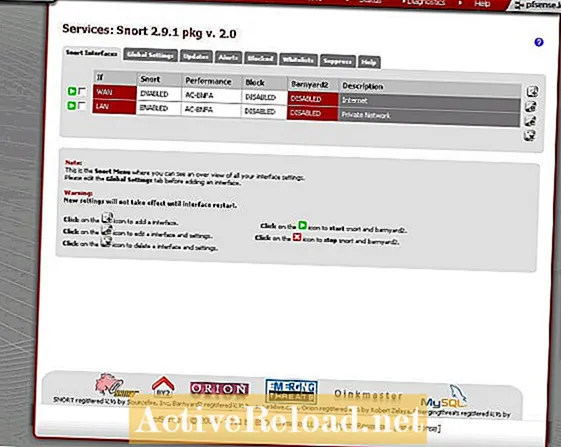

Înainte ca Snort să poată începe să funcționeze ca un sistem de detectare a intruziunilor, trebuie să atribuiți interfețe pentru monitorizare. Configurația tipică este ca Snort să monitorizeze orice interfețe WAN. Cealaltă configurație cea mai comună este ca Snort să monitorizeze interfața WAN și LAN.

Monitorizarea interfeței LAN poate oferi o anumită vizibilitate atacurilor care se desfășoară din interiorul rețelei. Nu este neobișnuit ca un computer din rețeaua LAN să se infecteze cu malware și să înceapă să lanseze atacuri asupra sistemelor din interiorul și din afara rețelei.

Pentru a adăuga o interfață, faceți clic pe simbolul plus din fila interfeței Snort.

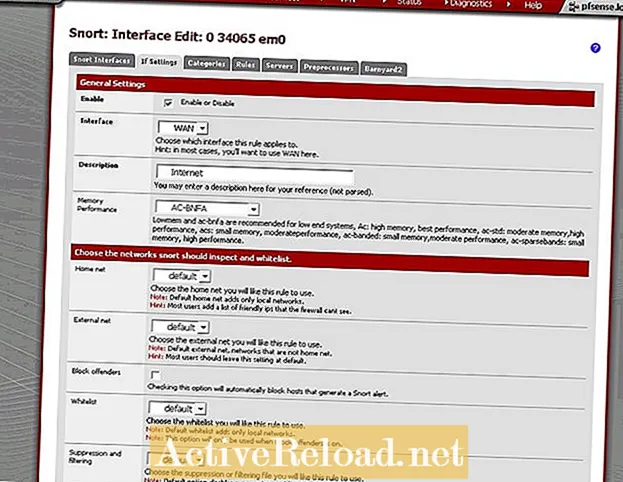

Configurarea interfeței

După ce faceți clic pe butonul Adăugați interfață, veți vedea pagina de setări a interfeței.Pagina de setări conține o mulțime de opțiuni, dar există doar câteva de care trebuie să vă faceți griji pentru a pune lucrurile în funcțiune.

- Mai întâi, bifați caseta de activare din partea de sus a paginii.

- Apoi, selectați interfața pe care doriți să o configurați (în acest exemplu configurez WAN-ul mai întâi).

- Setați performanța memoriei la AC-BNFA.

- Bifați caseta „Jurnal Alerte pentru a pufni fișierul unified2”, astfel încât barnyard2 să funcționeze.

- Faceți clic pe Salvați.

Dacă rulați un router multi-wan, puteți continua și configura celelalte interfețe WAN de pe sistemul dvs. De asemenea, vă recomand să adăugați interfața LAN.

Înainte de a porni interfețele, mai sunt câteva setări care trebuie configurate pentru fiecare interfață. Pentru a configura setările suplimentare, reveniți la fila interfețe Snort și faceți clic pe simbolul „E” din partea dreaptă a paginii de lângă interfață. Aceasta vă va duce înapoi la pagina de configurare pentru acea interfață specială. Pentru a selecta categoriile de reguli care ar trebui activate pentru interfață, faceți clic pe fila categorii. Toate regulile de detectare sunt împărțite în categorii. Categoriile care conțin reguli din amenințări emergente vor începe cu „emergente”, iar regulile de la Snort.org încep cu „snort”. După selectarea categoriilor, faceți clic pe butonul de salvare din partea de jos a paginii. Împărțind regulile în categorii, puteți activa numai categoriile particulare care vă interesează. Vă recomandăm să activați unele dintre categoriile mai generale. Dacă rulați servicii specifice în rețeaua dvs., cum ar fi un server web sau un server de baze de date, atunci ar trebui să activați și categoriile care le aparțin. Este important să ne amintim că Snort va necesita mai multe resurse de sistem de fiecare dată când este activată o categorie suplimentară. Acest lucru poate crește, de asemenea, numărul de falsuri pozitive. În general, este mai bine să activați numai grupurile de care aveți nevoie, dar nu ezitați să experimentați categoriile și să vedeți ce funcționează cel mai bine.Selectarea categoriilor de reguli

Care este scopul categoriilor de reguli?

Cum pot obține mai multe informații despre categoriile de reguli?

Dacă doriți să aflați ce reguli sunt într-o categorie și să aflați mai multe despre ceea ce fac, atunci puteți face clic pe categorie. Acest lucru vă va conecta direct la lista tuturor regulilor din categorie.

Categorii populare de reguli Snort

| Numele categoriei | Descriere |

|---|---|

snort_botnet-cnc.rules | Direcționează gazdele cunoscute de comandă și control botnet. |

snort_ddos.rules | Detectează atacurile de refuz al serviciului. |

snort_scan.rules | Aceste reguli detectează scanările porturilor, sondele Nessus și alte atacuri de colectare a informațiilor. |

snort_virus.rules | Detectează semnăturile unor troieni, viruși și viermi cunoscuți. Este foarte recomandat să utilizați această categorie. |

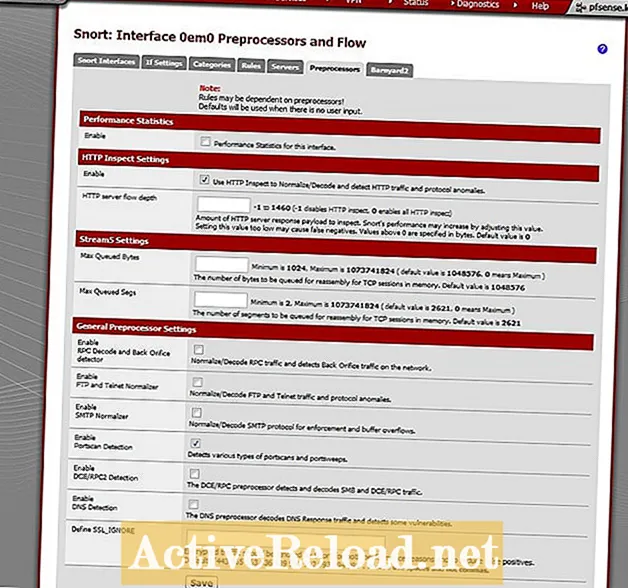

Setări preprocesor și flux

Există câteva setări pe pagina de setări ale preprocesoarelor care ar trebui activate. Multe dintre regulile de detectare necesită activarea inspecției HTTP pentru ca acestea să funcționeze.

- În setările de inspectare HTTP, activați „Utilizați inspectarea HTTP pentru a normaliza / decoda”

- În secțiunea de setări generale a preprocesatorului, activați „Detectare portscan”

- Salvați setările.

Pornirea interfețelor

Când o nouă interfață este adăugată la Snort, aceasta nu începe să ruleze automat. Pentru a porni manual interfețele, faceți clic pe butonul verde de redare din partea stângă a fiecărei interfețe configurate.

Când Snort rulează, textul din spatele numelui interfeței va apărea în verde. Pentru a opri Snort, faceți clic pe butonul roșu de oprire situat în partea stângă a interfeței.

Există câteva probleme comune care pot împiedica pornirea Snort.

Dacă Snort nu pornește

Se caută alerte

După ce Snort a fost configurat și pornit cu succes, ar trebui să începeți să vedeți alerte odată ce traficul care corespunde regulilor este detectat.

Dacă nu vedeți alerte, acordați-i puțin timp și verificați din nou. Poate dura ceva timp până să vedeți alerte, în funcție de cantitatea de trafic și de regulile activate.

Dacă doriți să vizualizați alertele de la distanță, puteți activa setarea interfeței „Trimiteți alerte către jurnalele principale ale sistemului”. Alertele care apar în jurnalele de sistem pot fi vizualizate de la distanță folosind Syslog.

Acest articol este corect și fidel, după cunoștințele autorului. Conținutul are doar scop informativ sau de divertisment și nu înlocuiește consilierea personală sau sfatul profesional în probleme de afaceri, financiare, juridice sau tehnice.